|

|

|

|

|

|

|

|

来源:张奥迪 发布日期:2022.07.18 点击量:

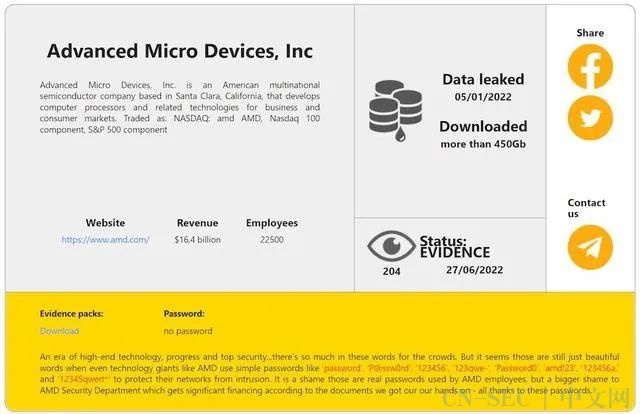

一家新成立的黑客组织RansomHouse声称,他们黑进AMD服务器,拿到了超过450Gb(折合56.25GB)的数据,包括网络文件、系统信息、账户密码等等。RansomHouse透露,AMD不少员工都使用了非常弱的密码,包括123456、password、Welcome1等等。

概数据安全形势

互联网时代,黑客无处不在。今年3月份,南美黑客组织LAPSUS$接连黑掉NVIDIA、三星,获取大量机密数据,为了拿到巨额勒索,先后公开了NVIDIA驱动和开发文件、未来显卡规划、DLSS源代码、员工个人信息等等。

最近,半导体巨头AMD也难逃厄运。不久前有报道称,黑客组织RansomHouse从AMD服务器上盗取了450Gb的数据。事件发生后,AMD给出了一份官方回应:“AMD已了解到有不法分子声称盗取了AMD的数据,目前正在进行调查。”但有关是否被要求交付赎金、哪些系统已成为目标、客户数据是否被访问、是否设置了密码安全措施等提问,AMD 一律拒绝回答。

值得一提的是,AMD某核心合作伙伴去年曾经被黑客盗走112GB数据,其中包含Zen4规划等核心机密信息,不少都被泄露在网上,最后也是被低调处理。

数据泄露原因之一:弱密码

想象中我们可能会以为AMD这么一个芯片大厂,各项保密工作应该会拉满,想接触到公司内部数据得有一道又一道的手续和密码。然而,AMD完美践行了,什么叫最「安全」的地方往往是最「危险」的。

据报道,早在 2022 年 1 月 5 日,AMD服务器就被黑客组织入侵。RansomHouse目前公布了被窃取的部分数据作为证据,其中包括一些AMD员工的密码和一些系统文件。

据RansomHouse称,AMD不少员工都使用了非常弱的密码,包括123456、password等等。而其部分AMD员工都使用“123456”之类的弱密码正是导致数据泄露的原因之一。

但这也更令人迷惑:AMD 这样偌大一个芯片巨头,居然没有对其系统进行任何安全检查以确保员工使用强密码?或者说,进入 AMD 内部系统竟无需其他步骤,仅需一个密码即可?

深入剖析:人员安全意识薄弱

为什么会出现弱密码?追根究底问题还是出在使用人员身上,无论是系统还是密码都是需要人员去操作和设置的,再强大的技术和安全防御体系,“人员安全意识薄弱”也可能成为一个被轻松打破的突破口。

人成为了企业安全防护中最大的漏洞,AMD数据泄露事件给我们敲了一记警钟。通常我们都认为数据安全的对手是强大的黑客,是网络犯罪组织,因而把几乎所有的目光都放到“对外”防护之上,却忽略了“内部”的安全。此次AMD数据泄露事件就是个印证。

此前有统计数据显示,企业因员工安全防范意识薄弱,或者管理疏忽引发的安全事件,几乎占到了安全事件总数的三分之一。

相较于管理制度与技术措施,人员成为了信息安全防护过程中更大的不确定性因素。所以,安言建议企业在建立信息安全体系时,在做好制度建设与技术防护的基础上,更要注重对员工安全意识的培训,尤其加强对员工数据安全意识的培训,做到“内外兼修”。

此外,技术防护措施依然不可或缺,企业可以从以下几个方面对密码安全进行防护:

相关新闻: